Sau vụ Hack Drift, Lazarus Group lần nữa là cái tên được réo tên khi được cho rằng đã thực hiện vụ tấn công này. Khi tìm hiểu kĩ về nhóm Hacker này thì mình mới nhận thấy quy mô khủng của nó và là cái tên đứng sau thực hiện hàng loạt các vụ Hack lớn trên thế giới chứ không chỉ riêng trong thị trường Crypto. Trong bài viết này, hãy cùng Hak Research tìm hiểu về Lazarus Group và những vụ Hack lớn mà họ đã thực hiện nhé

Trước khi vào bài viết, mọi người có thể tham khảo một số bài viết sau để hiểu rõ hơn về thị trường Crypto nhé

- Tất tần tật về vụ Hack 280 triệu đô của Drift Protocol

- Cập nhật hệ sinh thái MegaETH: Tập trung vào mũi nhọn để dẫn đầu

- Phân tích Aave V4: Thay đổi toàn diện, đón đầu dòng vốn mới

Lazarus Group Là Ai?

Lazarus Group còn được gọi là Hidden Cobra hoặc APT38 là một trong những nhóm Hacker nguy hiểm và nổi tiếng nhất thế giới do nhà nước Triều Tiên tài trợ. Chiến thuật tấn công của Lazarus Group dựa trên các chiến dịch xã hội cực kì tinh vi. Một trong những kịch bản quen thuộc của nhóm là giả mạo các nhà tuyển dụng trên LinkedIn để tiếp cận nhân viên các công ty mục tiêu, sau đó lừa họ tải xuống các tệp tin chứa mã độc ẩn dưới dạng bản mô tả công việc. Khi mã độc xâm nhập vào hệ thống, Lazarus sẽ âm thầm theo dõi mạng lưới trong nhiều tháng, nghiên cứu quy trình nội bộ trước khi thực hiện các lệnh chuyển tiền bất hợp pháp hoặc mã hóa dữ liệu để tống tiền

Mục tiêu tấn công của nhóm cũng chuyển dịch linh hoạt theo xu hướng tài chính thế giới với trọng tâm hiện nay là thị trường Crypto. Bằng cách tấn công vào các Bridge và các giao thức DeFi, Lazarus đã thực hiện thành công những vụ đánh cắp lên tới hàng tỷ USD, điển hình là vụ Ronin Network năm 2022, Bybit năm 2025 hay mới đây nhất là Drift. Số tiền khổng lồ đánh cắp này sau đó được rửa qua các dịch vụ trộn tiền và các mạng lưới trung gian phức tạp, trở thành nguồn ngoại tệ duy trì các hoạt động chiến lược bất chấp các lệnh trừng phạt quốc tế nghiêm ngặt

Tại Sao Lazarus Được Hình Thành

Sự hình thành của Lazarus Group không phải là một sự tình cờ mà là kết quả của một chiến lược quốc gia được tính toán kỹ lưỡng bởi chính quyền Triều Tiên. Có ba lí do chính giải thích tại sao nhóm này được hình thành và nhận được sự đầu tư khổng lồ từ nhà nước:

- Đối phó với các lệnh trừng phạt kinh tế: Triều Tiên phải đối mặt với các lệnh trừng phạt quốc tế nghiêm ngặt nhất thế giới, làm tê liệt các hoạt động xuất khẩu truyền thống và hạn chế khả năng tiếp cận hệ thống tài chính toàn cầu. Lazarus được hình thành như một cỗ máy kiếm tiền mới, sử dụng không gian mạng để đánh cắp ngoại tệ giúp chính quyền duy trì ngân sách quốc gia và tài trợ cho các dự án chiến lược

- Tài trợ cho chương trình vũ khí và hạt nhân: Việc phát triển tên lửa đạn dạo và vũ khí hạt nhân đòi hỏi nguồn vốn cực lớn và các linh kiện công nghệ cao từ thị trường chợ đen. Tiền điện tử và các vụ Hack ngân hàng (như vụ SWIFT năm 2016) cung cấp nguồn tài chính nhanh chóng, khó truy vết, giúp Triều Tiên duy trì vị thế quân sự trong bối cảnh bị cô lập

- Tấn công, đánh cắp thông tin: Triều Tiên nhận thức rõ rằng họ không thể đối đầu trực diện về sức mạnh quân sự truyền thống với các cường quốc như Mỹ hay Hàn Quốc. Tuy nhiên tấn công trên không gian mạng lại mạng đến hiệu quả cực cao. Một nhóm Hacker có thể gây ra thiệt hại kinh tế hàng tỷ USD hoặc làm tê liệt hạ tầng quốc gia của đối thủ mà không cần một viên đạn nào. Đối với Lazarus, họ được giao nhiệm vụ đánh cắp bí mật công nghệ, thông tin tình báo quân sự và dữ liệu từ các viện nghiên cứu nước ngoài để giúp Triều Tiên rút ngắn khoảng cách về khoa học kỹ thuật.

Vậy Lazarus Group hình thành như thế nào? Hãy cùng mình tìm hiểu ngay nhé

Lazarus Group hoạt động từ khoảng năm 2009, chuyên thực hiện các hoạt động như gián điệp mạng, chiến tranh mạng phá hoại và đặc biệt là trộm cắp tài chính để hỗ trợ kinh tế Triều Tiên. Về mặt tổ chức, các cơ quan tình báo quốc tế như FBI tin rằng Lazarus thuộc sự quản lý của Tổng cục Trinh sát Triều Tiên (RGB). Đây là cơ quan tình báo quyền lực chịu trách nhiệm về các hoạt động gián điệp, chiến dịch bí mật và chiến tranh mạng. Trọng tâm của RGB là thu thập dữ liệu và tìm cách chiếm đoạt tài chính từ các đối thủ chiến lược như Hàn Quốc, Hoa Kỳ và Nhật Bản. Ban đầu, RGB tập trung vào các hoạt động xâm nhập vật lý và đột kích qua biên giới nhưng sau đó đã nhanh chóng tiến hóa để quản lý các mặt trận kỹ thuật số phức tạp hơn.

Trong cấu trúc của RGB, cục 121 đóng vai trò là đơn vị chủ chốt chịu trách nhiệm về an ninh mạng và các cuộc tấn công kỹ thuật số. Đây là một trong sáu cục chuyên biệt dưới quyền kiểm soát của RGB. Cục 121 quy tụ những chuyên gia mạng giỏi nhất và Lazarus Group chính là cánh tay nối dài của đơn vị này

Về mặt tuyển chọn nhân tài, Triều Tiên cũng cho thấy sự đầu tư và tuyển chọn cực kì khắt khe:

Tại Triều Tiên, Internet tự do không tồn tại và mọi quyền truy cập đều bị chính phủ kiểm soát gắt gao. Do đó, các hoạt động tấn công mạng không thể là hành vi tự phát của cá nhân mà luôn được chính quyền cho phép, khởi xướng và chỉ đạo trực tiếp. Chính phủ chủ động tuyển dụng và đào tạo các thế hệ tin tặc từ rất sớm. Hàng ngàn thanh thiếu niên có năng khiếu toán học và kỹ thuật được lựa chọn từ khi mới 11 tuổi. Nhóm tài năng này được hưởng các đặc quyền lớn như căn hộ rộng rãi tại trung tâm Bình Nhưỡng và miễn nghĩa vụ quân sự nhằm tạo điều kiện tối đa cho việc tập trung phát triển kỹ năng chiến tranh mạng

Vì môi trường Internet trong nước bị hạn chế, những cá nhân tài năng sau khi được tuyển chọn thường được gửi sang Trung Quốc - quốc gia duy nhất duy trì quan hệ hợp tác mật thiết với Triều Tiên. Tại đây, họ được tiếp cận với thế giới Internet tự do, học cách sử dụng máy tính và các công nghệ hiện đại để tích lũy kinh nghiệm thực chiến. Sau quá trình đào tạo và làm việc tại nước ngoài, họ trở về phục vụ chế độ với tư cách là những Hacker tinh nhuệ. Ngoài ra, nguồn nhân lực cho các nhóm này còn được tuyển dụng trực tiếp từ các trường đại học quân sự và kĩ thuật danh giá nhất trong nước

Tất Tần Tật Các Vụ Hack Đình Đám Của Lazarus

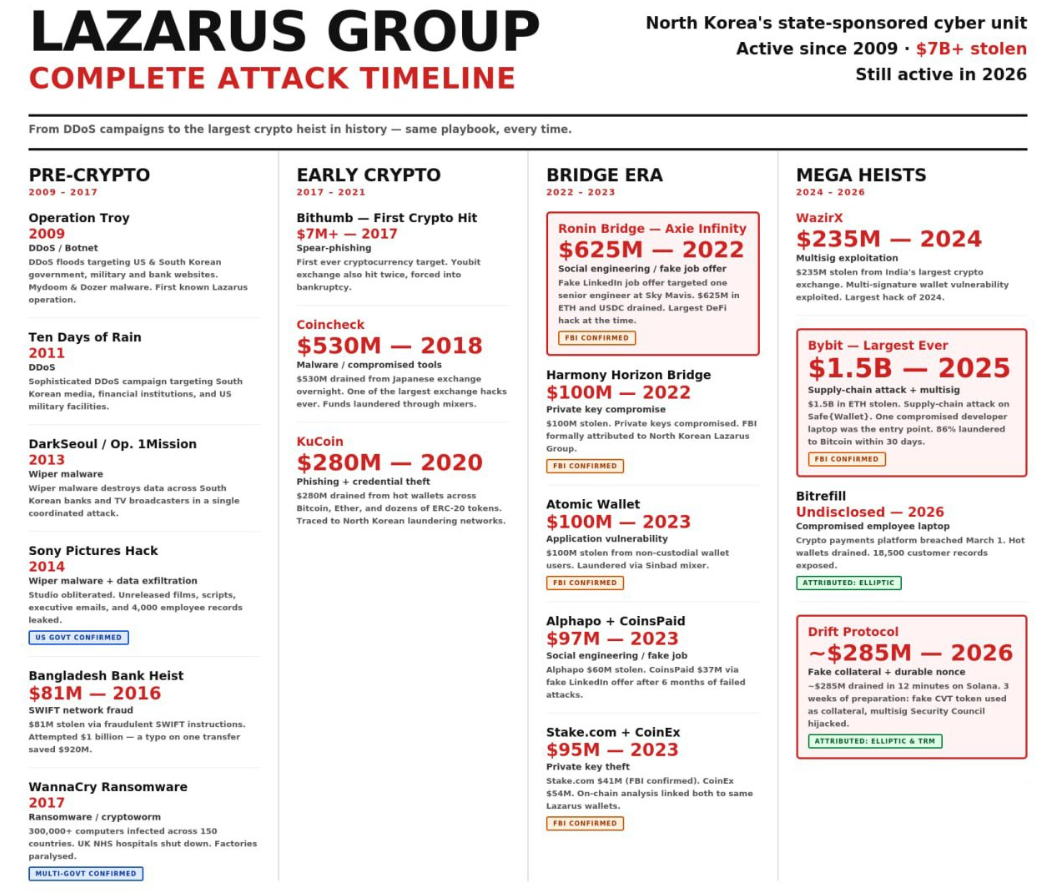

Có thể chia các vụ Hack của Lazarus thành 4 giai đoạn khác nhau trong đó mỗi giai đoạn tương ứng mục tiêu và định hướng khác nhau

Giai đoạn phá hoại & gián điệp (2009 - 2015)

Đây là giai đoạn ban đầu mới hình thành của Lazarus. Trong giai đoạn này, Lazarus chủ yếu tập trung vào các mục tiêu chính phủ và doanh nghiệp lớn nhằm mục đích chính trị và gây tiếng vang. Một số vụ Hack đáng chú ý trong giai đoạn này có thể kể đến như

1. Operation Troy - Chiến dịch Troy

Đây được coi là phát súng đầu tiên đánh dấu sự xuất hiện của Lazarus Group trên bản đồ an ninh thế giới. Chiến dịch này diễn ra từ khoảng 2009 đến 2012 trong đó tên gọi Operation Troy bắt nguồn từ việc các nhà nghiên cứu bảo mật phát hiện từ khóa Troy xuất hiện lặp đi lặp lại trong mã nguồn của các phần mềm độc hại mà nhóm này sử dụng. Mục tiêu của nhóm này là nhắm trực tiếp vào chính phủ Hàn Quốc tại Seoul, các cơ quan truyền thông và các tổ chức tài chính lớn của cả Mỹ và Hàn Quốc

Vào thời điểm đó, kỹ thuật của Lazarus vẫn còn ở mức sơ khai nhưng cực kì hiệu quả. Nhóm đã thực hiện hình thức tấn công DDoS bằng cách kích hoạt mạng lưới Botnet khổng lồ (ước tính từ 20.000 đến hơn 166.000 máy tính bị chiếm quyền điều khiển) để làm tràn ngận lưu lượng truy cập vào các Website mục tiêu, khiến chúng bị tê liệt hoàn toàn. Trong một số hệ thống bị xâm nhập, Hacker đã để lại dòng chữ Memory of Independence Day (Kỷ niệm ngày độc lập), ám chỉ thời điểm bắt đầu cuộc tấn công là ngày 04/07/2009 (Quốc khánh Mỹ)

2. Vụ Hack Sony Pictures

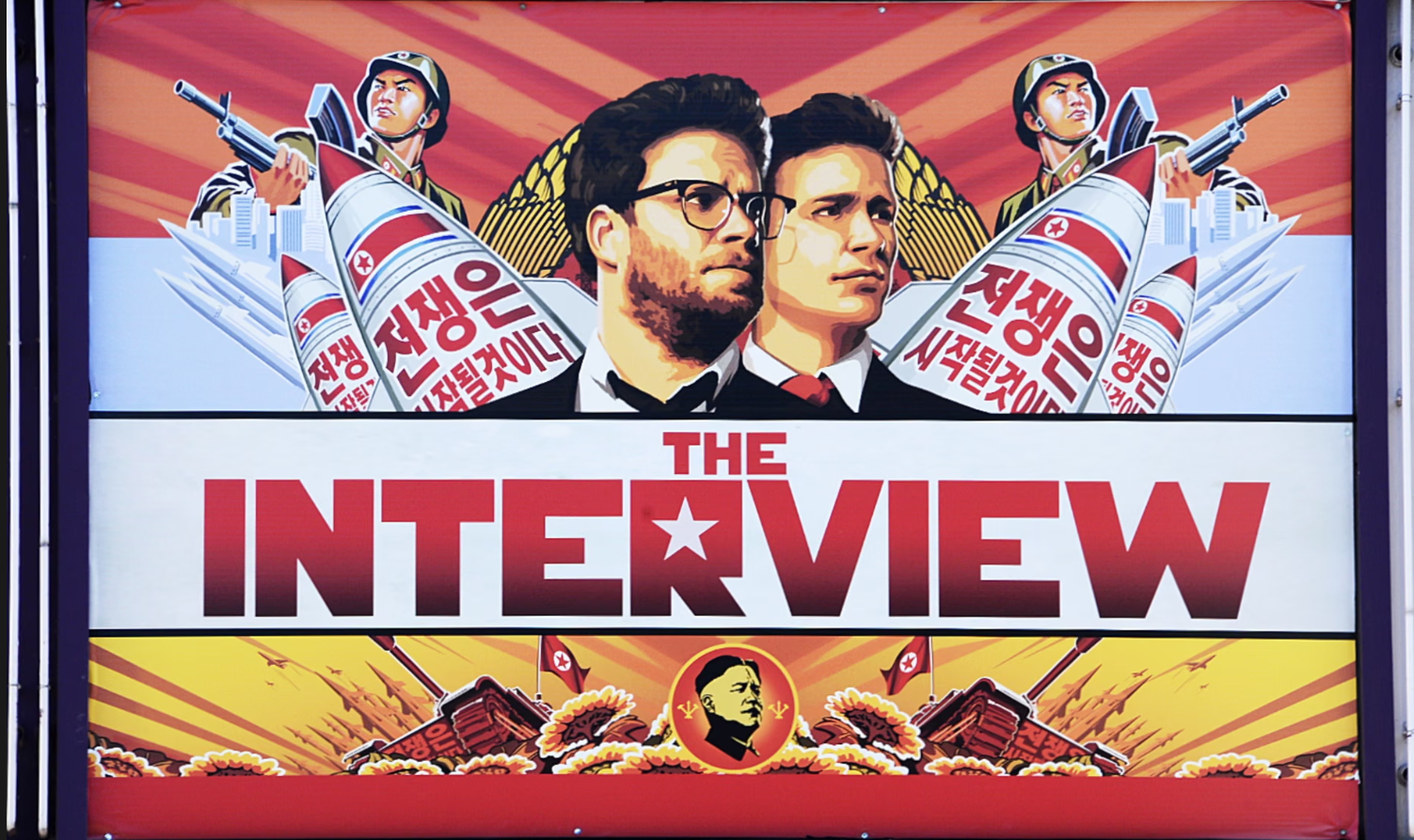

Vụ Hack Sony Pictures vào năm 2014 chính thức đưa Lazarus Group ra ánh sáng và trở thành tâm điểm chú ý của an ninh mạng toàn cầu. Xuất phát từ bộ phim hài The Interview (nói về âm mưu ám sát lãnh đạo Kim Jong Un) được sản xuất bởi hãng phim Sony Pictures. Đây được xem là hành vi chiến tranh và một nhóm tự xưng là Guardians of Peace đã nhận trách nhiệm nhưng FBI sau đó xác định đây chính là Lazarus Group. Mục tiêu của cuộc tấn công là buộc Sony Pictures Entertainment phải hủy bỏ việc phát hành bộ phim

Diễn biến cuộc tấn công:

- Xâm nhập (tháng 09 - 11/2014): Các Hacker đã âm thầm xâm nhập vào mạng lưới của Sony ít nhất 2 tháng trước khi hành động. Họ sử dụng kĩ thuật Phishing để đánh cắp thông tin đăng nhập của quản trị viên hệ thống

- Ngày 24/11/2014: Nhân viên Sony khi đi làm đã thấy hình ảnh một bộ xương đỏ trên màn hình máy tính kèm dòng chữ cảnh báo của GOP. Hệ thống mạng công ty bị tê liệt hoàn toàn

- Phá hoại dữ liệu: Lazarus đã sử dụng mã độc Wiper để xóa sạch dữ liệu trên hàng ngàn máy tính và hàng trăm máy chủ khiến không thể khởi động lại

Lazarus cũng đã tung lên Internet hàng loạt thông tin nhạy cảm để hạ nhục và gây thiệt hại cho Sony:

- Phim chưa công chiếu: 5 bộ phim của Sony bao gồm Annie, Fury và Still Alice bị tung lên các trang web lậu

- Thông tin cá nhân: Số an sinh xã hội, hồ sơ ý tế và lương thưởng của hơn 47.000 nhân viên và người nổi tiếng

- Email mật: Các cuộc hội thoại riêng tư của các giám đốc điều hành cấp cao như Amy Pascal bị lộ, chứa những nhận xét khiếm nhã về các ngôi sao Hollywood và thậm chí tổng thống Mỹ Barack Obama

Sony ước tính thiệt hại trực tiếp khoảng 15 - 35 triệu USD để khắc phục hệ thống nhưng thiệt hại về thương hiệu và các vụ kiện tung sau đó là rất lớn, ước tính tổng cộng lên tới 171 triệu USD

3. Vụ Hack ngân hàng Trung ương Bangladesh

Vụ Hack ngân hàng trung ương Bangladesh năm 2016 được coi là một trong những vụ trộm ngân hàng táo bạo nhất lịch sử. Đây là lần đầu tiên thế giới chứng kiến Lazarus Group xâm nhập thành công vào mạch máu của hệ thống tài chính toàn cầu - mạng lưới thanh toán SWIFT. Lazarus đã chuẩn bị cho cuộc tấn công này trong gần 1 năm, họ gửi Email lừa đảo chứa mã độc cho các nhân viên ngân hàng. Sau khi xâm nhập vào mạng nội bộ, họ cài đặt một phần mềm tùy chỉnh có khả năng tương tác trực tiếp với phần mềm SWIFT Alliance Access. Để xóa dấu vết, nhóm đã viết một mã độc tinh vi để can thiệp vào máy in của ngân hàng nơi tự đông in xác nhận giao dịch hàng ngày để ngăn các nhân viên phát hiện ra các lệnh chuyển tiền bất thường.

Nhóm Hacker đã chọn thời điểm tấn công cực kì thông minh, lợi dụng sự chênh lệch về múi giờ và ngày nghỉ cuối tuần:

- Cuộc tấn công bắt đầu vào tối thứ năm (giờ Banladesh), lúc này ngân hàng đóng cửa nghỉ cuối tuần. Khi các ngân hàng ở Mỹ bắt đầu làm việc thì phía Bangladesh lại đang nghỉ

- Lazarus đã gửi 35 lệnh chuyển tiền trái phép từ tài khoản của Ngân hàng Trung ương Bangladesh tại cục dữ liên bang Mỹ FED ở New York, yêu cầu tổng cộng 951 triệu USD đến tài khoản tại Philippines và Sri Lanka

FED đã thực hiện thành công 5 lệnh đầu tiên, chuyển 81 triệu USD đến các tài khoản tại ngân hàng RCBC (Philippines). Tuy nhiên, các lệnh còn lại trị giá khoảng 851 triệu USD đã bị chặn nhờ hai sự cố hy hữu:

- Lỗi chính tả: Trong một lệnh chuyển tiền đến tổ chức phi chính phủ Shalika Foundation thì Hacker đã viết sai từ Foundation thành Fanundation. Sự nhầm lẫn này khiến ngân hàng trung gian (Deutsche Bank) nghi ngờ và dừng giao dịch để xác minh

- Một số lệnh chuyển tiền khác đi qua ngân hàng trung gian có tên trùng với một công ty vận tải bị trừng phạt của Iran, khiến hệ thống giám sát tự động của FED phát ra cảnh báo đỏ

Dù chỉ lấy được 81 triệu USD nhưng cách Lazarus rửa tiền tại Philippines đã làm đau đầu các điều tra viên:

- Số tiền được chuyển vào các tài khoản cá nhân tại chi nhánh ngân hàng RCBC ở Manila

- Sau đó, tiền được rút ra đổi sang tiền mặt và chuyển vào các sòng bạc như Solaire và Midas

- Tại sòng bạc, tiền được đổi thành Chips, chơi vào ván nhỏ rồi đổi ngược thành tiền mặt sạch. Dấu vết dòng tiền biến mất hoàn toàn tại đây

Bangladesh chỉ thu hồi được khoảng 15 triệu USD, thống đốc ngân hàng Trung ương Bangladesh đã phải từ chức ngay sau đó. Vụ việc buộc SWIFT phải thay đổi toàn diện hệ thống bảo mật và ra mắt CSP để thắt chặt quản lý giao dịch giữa các ngân hàng thành viên.

Kỷ nguyên mã độc tống tiền (2017)

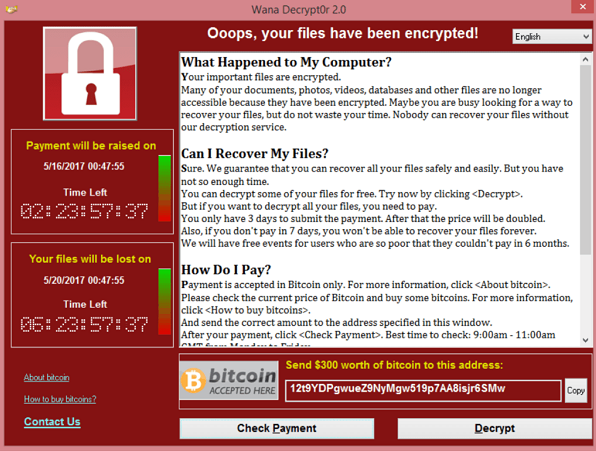

WannaCry diễn ra vào tháng 05/2017 là một trong những chiến dịch mã độc có quy mô lớn nhất và sức tàn phá khủng khiếp nhất trong lịch sử Internet. Đây là lần đầu tiên thế giới chứng kiến sự kết hợp giữa mã độc tống tiền và khả năng tự nhân bản của sâu máy tính. Điểm khiến WannaCry trở nên nguy hiểm là nó không lây lan qua Email như thông thường mà tự quét và tấn công các máy tính thông qua mạng Internet

Trước tiên cùng tìm hiểu về EternalBlue - một công cụ khai thác lỗ hổng trong giao thức SMBv1 của Windows vốn được cho là do Cơ quan An ninh Quốc gia Mỹ (NSA) phát triển và bị nhóm Hacker Shadow Brokers rò rỉ trước đó. WannaCry sử dụng EternalBlue để tự động xâm nhập vào các máy tính chạy Windows chưa được cập nhật bản vá và bảo mật, sau đó mã hóa toàn bộ dữ liệu và đòi tiền chuộc bằng Bitcoin (thường là 300 - 600 USD)

Chỉ trong vòng vài giờ vào ngày 12/05/2017, mã đọc này đã lây nhiễm hơn 230.000 máy tính tại hơn 150 quốc gia. Cơ quan y tế Quốc gia Anh (NHS) là nạn nhân chịu ảnh hưởng nặng nề nhất. Các máy tính tại bệnh viện bị khóa, lịch phẫu thuật bị hủy bỏ và các xe cấp cứu phải chuyển hướng vì bác sĩ khong thể truy cập hồ sơ bệnh án. Các tập đoàn lớn như Renault của Pháp, FedEx của Mỹ, hệ thống đường sắt của Đức,... đều trở thành nạn nhân

Cuộc tấn công có thể đã tồi tệ hơn nhiều nếu không có sự phát hiện tình cờ của một nhà nghiên cứu bảo mật 22 tuổi tên là Marcus Hutchins. Trong mã nguồn của WannaCry, Lazarus Group đã chèn vào một đoạn mã kiểm tra một tên miền rất dài và vô nghĩa www.iuqerfsodpifjposifjposdnfgosdfgorewiuh.com

Cơ chế hoạt động của đoạn mã này như sau:

- Khi WannaCry lây nhiễm vào một máy tính mới, việc đầu tiên nó làm là thử kết nối với tên miền này

- Nếu không kết nối được (tên miền chưa đăng kí) thì mã độc sẽ tiếp tục chạy, mã hóa dữ liệu và lây lan sang máy khác

- Nếu kết nối được (tên miền đã tồn tại) thì mã độc sẽ tự động ngừng hoạt động hoàn toàn

Marcus Hutchins lúc đó đang ở nhà tại Anh đã phân tích mẫu mã độc này. Anh nhận thấy mã độc liên tục gửi yêu cầu đến cái tên miền rác nêu trên. Với tư cách là một nhà nghiên cứu, anh muốn xem có bao nhiêu máy tính bị nhiễm đang cố kết nối đến tên miền đó vì vậy anh đã chi 10.69 USD để mua và kích hoạt tên miền đó. Kết quả thật bất ngờ khi ngay khi tên miền vừa hoạt động thì Marcus đã nhận thấy các máy tính bị nhiễm mới bắt đầu kết nối với tên miền đó và ngừng lây lan. Marcus đã vô tình kích hoạt nút tắt mà Lazarus đã cài vào

Tuy nhiên tổng thiệt hại do gián đoạn kinh doanh và phục hồi hệ thống ước tính đã lên tới 4 tỷ USD. Vụ việc cho thấy sự nguy hiểm của việc sử dụng các hệ điều hành lỗi thời như Windows XP và sự chậm trễ trong việc vá lỗi bảo mật (Microsoft đã phát hành bản vá cho EternalBlue 2 tháng trước khi vụ hack xảy ra nhưng nhiều tổ chức không cập nhật)

Tấn công vào sàn Cex (2018 - 2021)

Nhận thấy tiềm năng của tiền điện tử, Lazarus bắt đầu nhắm vào các sàn giao dịch Cex nơi quản lí lượng lớn tài sản của người dùng

1. Tấn công vào CoinCheck (2018)

Cũng giống như các chiến dịch khác của Lazarus, nhóm đã sử dụng phương thức kĩ thuật xã hội cực kì kiên trì:

- Hacker đã gửi nhiều Email chứa mã độc cho các nhân viên của Coincheck dưới dạng các liên hệ kinh doanh

- Sau khi một nhân viên vô tình kích hoạt mã độc, Hacker đã chiếm quyền kiểm soát máy tính của họ và từ đó len lỏi vào mạng lưới nội bộ của sàn giao dịch để tìm kiếm Private Keys

Vào sáng ngày 26/01/2018, chỉ trong vài giờ thì Hacker đã rút cạn tiền trong ví của sàn với khoảng 523 triệu Token NEM với tổng giá trị thời điểm đó lên tới 530 triệu USD, ảnh hưởng trực tiếp đến khonarg 260.000 khách hàng của sàn Coincheck

Dù là một sàn giao dịch lớn nhưng Coincheck đã mắc phải những sai lầm nghiêm trọng về bảo mật vào thời điểm đó như:

- Sử dụng ví nóng: Toàn bộ số token NEM của khách hàng được lưu trữ trong ví nóng thay vì ví lạnh. Điều này cho phép Hacker thực hiện các lệnh rút tiền ngay khi chiếm được Private Key

- Coincheck không áp dụng công nghệ đa chữ kí: Điều này khiến chỉ cần một khóa cá nhân bị lộ, Hacker có thể toàn quyền kiểm soát và điều khiển tài sản

2. Tấn công vào Kucoin (2020)

Với hành vi hoàn toàn tương tự Coincheck với phương thức kĩ thuật xã hội. Vào rạng sáng ngày 26/09/2020, sau khi chiếm được các Private Key thì Lazarus đã thực hiện hàng loạt các giao dịch rút tiền nhanh chóng ước tính khoảng 281 triệu USD. Đây là lần đầu tiên Lazarus thể hiện khả năng sử dụng các giao thức DeFi để rửa tiền thay vì chỉ dùng các sàn giao dịch vốn dễ bị đóng băng tài khoản

- Hacker đã sử dụng Uniswap và Kyber Network để Swap các token bị đánh cắp sang ETH

- Sau khi có ETH, họ chuyển tiền vào các dịch vụ trộn như Tornado Cash để làm mất dấu vết dòng tiền gốc trước khi rút ra tiền mặt

Tuy nhiên khác với nhiều vụ Hack khác thì Kucoin đã có một chiến dịch thu hồi tài sản khá thành công nhờ sự hỗ trợ của cộng đồng Crypto. Nhiều dự án đã ngay lập tức đóng băng số Token nằm trong ví Hacker cũng như các sàn Cex như Binance, OKX đã chặn các địa chỉ ví của Hacker. Kết quả là Kucoin thu hồi được khoảng 239 triệu USD (tương đương 84% số tiền bị mất) thông qua việc truy vết

Tấn công vào Bridge & DeFi (2022 - 2023)

Nhận thấy nhiều lỗ hổng trong cách thức bảo mật của các Bridge và các giao thức DeFi, Lazarus Group đã bắt đầu chuyển hướng sang các Bridges vì đây là nơi tập trung thanh khoản lớn trong khi bảo mật đang còn khá lỏng lẻo

1. Tấn công vào Ronin Bridge (2022)

Đây là một trong những vụ Hack lớn nhất trong lịch sử DeFi và minh chứng điển hình cho sự kiên trì và kĩ thuật xã hội bậc thầy của Lazarus Group. Thay vì tấn công trực tiếp vào mã nguồn của Smart Contract thì Lazarus chọn tấn công vào con người:

- Các Hacker đóng giả làm nhà tuyển dụng từ một công ty ảo, liên hệ với một kĩ sư cấp cao của Sky Mavis qua LinkedIn

- Họ trải qua nhiều vòng phỏng vấn cực kì chuyên nghiệp để tạo lòng tin. Cuối cùng, họ gửi cho kĩ sư này một tệp PDF chứa đề nghị công việc với mức lương cực kì hấp dẫn

- Bên trong tệp PDF đó ẩn chứa mã độc. Khi kĩ sư mở File, mã độc đã xâm nhập vào máy tính và lây lan vào hệ thống nội bộ của Sky Mavis

Mạng lưới Ronin sử dụng cơ chế đồng thuận dựa trên 9 Validator. Để thực hiện một giao dịch rút tiền, cần ít nhất 5 trên 9 chữ kí xác nhận. Thông qua máy tính của kĩ sư, Lazarus đã chiếm được quyền kiểm soát 4 Validator của Sky Mavis. Đối với chữ kĩ thứ 5, Lazarus đã phát hiện ra một lỗ trong quá trình quản lí dữ liệu lịch sử khi Sky Mavis từng nhờ Axie DAO - một tổ chức phi tập trung sở hữu Validator thứ 5 hỗ trợ xử lí tải lượng giao dịch và quên chưa thu hồi quyền truy cập.

Vì quyền truy cập chưa bị đóng, Lazarus đã sử dụng máy tính của kĩ sư để gửi yêu cầu đến Validator của Axie DAO thông qua cổng kết nối mà Sky Mavis đã dùng để tương tác với Axie DAO. Do hệ thống Sky Mavis vẫn mặc định tin tưởng vào Axie DAO nên Validator này đã tự động kí và vì vậy Lazarus đã rút sạch 173.600 ETH và 25.5 triệu USDC với tổng giá trị tại thời điểm đó lên tới 625 triệu USD

Vụ Hack diễn ra vào ngày 23/03/2022 nhưng phải tới 6 ngày sau tức là 29/03 thì Sky Mavis mới phát hiện ra sau khi một người dùng báo cáo không thể rút 5.000 ETH từ Bridge. Sau khi lấy được tiền, Hacker đã bắt đầu quy trình rửa tiền cực kì phức tạp qua các Tornado Cash, sàn giao dịch Cex nhỏ không yêu cầu KYC

2. Tấn công vào Harmony Bridge (2022)

Tương tự như các vụ Hack trước đó, Lazarus Group cũng áp dụng phương pháp kĩ thuật xã hội để tiếp cận với các nhân viên của Harmony. Một lỗ hổng chết người đối với Harmony nữa là họ áp dụng mô hình đa chữ kí 2/5 tức là chỉ cần 2 trên 5 chữ kí của Validators là giao dịch được xác nhận. Đây là một mức bảo mật cực kì thấp đối với một Bridge hiện đang giữ thanh khoản hàng trăm triệu USD

Tấn công vào Bybit bằng kĩ thuật mới

Vụ Hack vào Bybit vào năm 2025 là vụ Hack lớn nhất trong lịch sử Crypto được ghi nhận đến thời điểm hiện tại khi đã có tới 1.5 tỷ USD bị đánh cắp nhưng đáng sợ hơn là họ đã chuyển từ hình thức lừa đảo cá nhân sang một cách thức còn tinh vi hơn ở cấp độ hạ tầng của Bybit.

Các hệ thống lớn như sàn Bybit không tự viết 100% mã nguồn mà họ sử dụng hàng ngàn thư viện phụ trợ mã nguồn mở trên Github để xử lí các việc nhỏ như định dạng thời gian, tính toán toán học hoặc kết nối mạng. Lazarus đã tạo ra các danh tính giả làm các lập trình viên chuyên nghiệp tham gia đóng góp vào các dự án mã nguồn mở này trong thời gian dài để xây dựng uy tín. Các đoạn Code họ gửi lên nhìn qua rất hữu ích (ví dụ giúp phần mềm chạy nhanh hơn hoặc sửa một lỗi nhỏ). Vì vậy các quản trị viên của thư viện đó thấy Code tốt nên đã duyệt và đưa nó vào bản cập nhật chính thức

Khi Bybit cập nhật hệ thống của mình, họ vô tình tải luôn đoạn mã độc này về máy chủ mà không hề hay biết. Đoạn mã độc này sẽ không hoạt động ngay lập tức vì nếu nó gửi dữ liệu về Triền Tiên ngay khi vừa cài vào, các hệ thống giám sát sẽ phát hiện ra ngay. Vì vậy, đoạn mã độc này thường được giấu bên trong hàng triệu dòng code khác nhìn giống hệt các câu lệnh Logic bình thường khiến các công cụ quyets mã độc tự động cũng khó lòng nhận diện được

Như mình đã nói ở trên, đoạn mã độc chỉ được kích hoạt khi có một điều kiện giao dịch cụ thể xảy ra là phần chí tử nhất của cuộc tấn công này. Hacker thiết lập một điều kiện kích hoạt ví dụ giao dịch lớn hơn 10.000 ETH thì mã độc ngay lập tức được kích hoạt và thực hiện lệnh "Thay đổi địa chỉ nhận tiền của sàn thành địa chỉ ví của Hacker"

Vào một đêm cuối tháng 05/2025, lợi dụng lúc hệ thống đang thực hiện lệnh chuyển tiền lên ví lạnh định kì, lúc này mã độc đã tự động được kích hoạt và thay đổi địa chỉ đích của sàn thành địa chỉ Hacker ngay tại thời điểm kí giao dịch. Đồng thời, Lazarus thực hiện một cuộc tấn công DDoS nội bộ vào hệ thống giám sát rủi ro của Bybit khiến các kĩ sự trực ca không nhận được thông báo biến động số dư bất thường trong 15 phút đầu tiên của vụ Hack.

Đã có khoảng 400.000 ETH và một lượng lớn các Token Layer 2 khác bị đánh cắp, ước tính thiệt hại lên tới 1.52 tỷ USD tại thời điểm đó. Về kĩ thuật rửa tiền của Hacker đã được cải tiến, Lazarus không còn dùng các máy trộn tiền truyền thống vì chúng dễ bị phong tỏa. Thay vào đó, họ sẽ tự động Swap ETH sang các Privacy Chains ít người biết đến và sử dụng Bot AI để chia nhỏ 1.5 tỷ USD thành hàng triệu giao dịch siêu nhỏ đi qua hàng ngàn ví trung gian trong vài giây khiến các công cụ truy vết Onchain bị quá tải và nhiễu thông tin

Nhìn chung, mỗi giai đoạn của Lazarus là một phương pháp tiếp cận và tấn công khác nhau. Tuy nhiên trong những năm gần đây, khi nhắm chủ yếu vào thị trường Crypto thì phương pháp tiếp cận xã hội được Lazarus áp dụng phổ biến và mặc dù từ năm 2022 đến nay nhưng nó vẫn mang liệu hiệu quả cao. Theo mình thì vấn đề chính vẫn đến từ quy trình quản lí Treasury của dự án vẫn còn lỗ hổng để Hacker khai thác. Chủ yếu đến từ việc quản lí Multi Sig nơi Private Key được lưu trữ trực tiếp trên máy tính cá nhân dùng hàng ngày của đội ngũ phát triển dự án, đây là một điểm cực kì nguy hiểm vì nó có thể tiếp xúc với không ít mối đe dọa hàng ngày. Thay vì đó cách đơn giản để khắc phục là có thể lưu giữ Private Key vào 1 máy điện thoại không dùng cho các hoạt động sử dụng hàng ngày mà chỉ dùng cho các hoạt động quản lí Treasury của dự án

Tổng Kết

Nhìn lại lịch sử hoạt động của Lazarus, có thể thấy nhóm này không ngừng tiến hóa từ tấn công DDoS thô sơ, mã độc tống tiền WannaCry đến các vụ Hack cầu nối DeFi và gần đây nhất là tấn công hạ tầng cực kì tinh vi vào Bybit năm 2025. Điểm yếu lớn nhất mà họ luôn khai thác thành công không phải là lỗ hổng máy móc mà chính là con người và quy trình quản lí tìa sản. Để tồn tại trong một thị trường đầy rẫy rủi ro như Crypto, các dự án cần thắt chặt quy trình quản trị ví đa chữ ký và tách biệt hoàn toàn thiết bị chứa Private Key khỏi môi trường làm việc hàng ngày

.jpg)